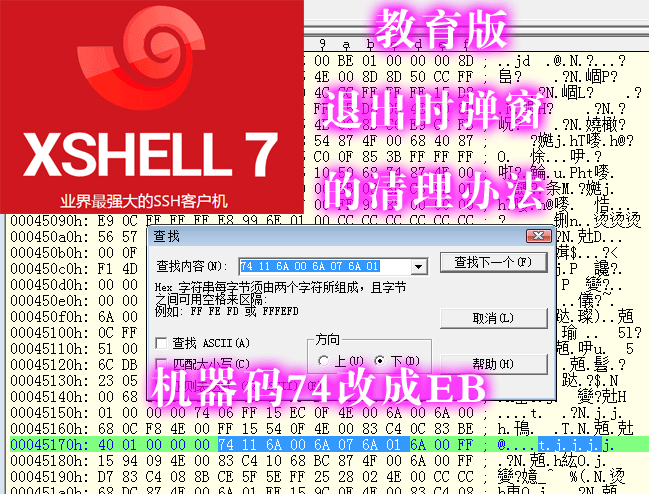

C:Program Files (x86)NetSarangXshell 7Xshell.exe

使用十六进制软件打开xshell.exe文件,搜索16进制:

74 11 6A 00 6A 07 6A 01

修改为:

EB 11 6A 00 6A 07 6A 01

保存后即可。(猜测应该也是修改了一个jmp之类的跳转字符)

补充:应首先运行过一次xshell,如果安装后直接修改,则会无法找到该字符串

汇编语言指令大全 X86和X87汇编指令大全(带注释)

https://www.jb51.net/article/224613.htm

je 或jz 若相等则跳(机器码74 或0F84)

jmp 无条件跳(机器码EB)

aru: 如果没有UE,可以用linux 的sed来替换

sed -i 's/x74x11x6Ax00x6Ax07x6Ax01/xEBx11x6Ax00x6Ax07x6Ax01/g' Xshell.exe

前几天学了 Risc-V 汇编指令,今天终于能看懂 这个 破解软件方法的原理了

我竟然真的会破解软件了

dmking923: xftp 搜下面16进制编码,把开头的 75 改为 EB

75 10 6A 00 6A 07 50 6A

0 条评论